Antivirus, EDR et MDR : les piliers de la cybersécurité moderne

Comprendre l'évolution, le fonctionnement et les différences pour une protection optimale

les cybermenaces se multiplient à un rythme alarmant, la protection de nos données et systèmes est devenue une priorité absolue. Des virus simples des années 80 aux attaques sophistiquées comme les ransomwares ou les menaces persistantes avancées (APT), les outils de cybersécurité ont dû s’adapter. Cet article explore en détail les antivirus traditionnels, les solutions Endpoint Detection and Response (EDR) et les services Managed Detection and Response (MDR). Nous plongerons dans leur évolution historique, leur fonctionnement technique, leurs avantages et limites, pour vous aider à naviguer dans cet écosystème complexe. Que vous soyez un particulier soucieux de sa vie privée ou un professionnel gérant une infrastructure d’entreprise, ces connaissances vous permettront de choisir la meilleure défense.

Les statistiques sont éloquentes : selon des rapports récents, les cyberattaques augmentent de 20 à 30 % chaque année, rendant les approches basiques obsolètes. Votre antivirus suffit-il encore ? Explorons ensemble ces technologies pour répondre à cette question.

Les Antivirus : Les Fondations de la Défense Numérique

Les antivirus représentent la première ligne de défense contre les malwares, ces logiciels malveillants qui peuvent corrompre vos fichiers, voler vos données ou transformer votre ordinateur en zombie pour des attaques distribuées.

Définition et Détails Techniques

Un antivirus est un logiciel conçu pour détecter, prévenir et éliminer les virus informatiques et autres formes de malwares, tels que les trojans, worms, spyware ou adware. Il inclut des fonctionnalités comme les scans en temps réel, la mise en quarantaine des fichiers suspects et des mises à jour régulières de sa base de données. Des exemples populaires incluent Norton, Avast, Bitdefender ou encore Windows Defender, intégré nativement à Microsoft Windows.

Évolution Historique

L’histoire des antivirus remonte aux débuts de l’informatique. Le premier virus connu, Creeper, est apparu en 1971 sur le réseau ARPANET, un précurseur d’Internet. En réponse, le premier antivirus a été développé en 1987 par Bernd Fix pour contrer le virus Vienna. Dans les années 80 et 90, les virus se propageaient principalement via des disquettes, comme le célèbre Brain en 1986. Avec l’avènement d’Internet dans les années 2000, les menaces ont explosé : des worms comme Code Red ou Blaster infectaient des millions de machines.

Au fil des ans, les antivirus ont évolué des simples signatures statiques (comparaison avec une liste de codes malveillants connus) vers des approches plus avancées. Dans les années 2010, l’intégration d’heuristiques – qui détectent les comportements suspects sans signature exacte – et d’intelligence artificielle (IA) a permis de lutter contre les variantes inconnues. Aujourd’hui, les Next-Generation Antivirus (NGAV) utilisent l’apprentissage automatique pour analyser des patterns en temps réel, marquant une transition vers une protection proactive.

Fonctionnement

Le cœur d’un antivirus repose sur plusieurs mécanismes. Tout d’abord, les scans basés sur signatures : le logiciel compare les fichiers ou processus à une base de données de “signatures” de malwares connus, souvent via des hachages cryptographiques. Si une correspondance est trouvée, le fichier est bloqué ou mis en quarantaine.

Ensuite, l’analyse heuristique examine les comportements : par exemple, si un programme tente d’accéder à des zones sensibles du système sans raison, il est flagué. Le sandboxing, une technique avancée, exécute les fichiers suspects dans un environnement isolé pour observer leurs actions sans risque.

Prenons un exemple concret : lors du téléchargement d’un fichier PDF piégé, l’antivirus calcule son hash et le compare à sa base. S’il s’agit d’un malware connu, il l’isole immédiatement. En temps réel, il surveille la mémoire et les processus pour détecter toute anomalie.

Avantages et Limites

Les avantages sont clairs : les antivirus sont abordables, faciles à installer et offrent une protection de base efficace pour les utilisateurs individuels. Cependant, leurs limites sont évidentes face aux menaces modernes. Ils peinent contre les zero-day (attaques inconnues) ou les malwares polymorphiques qui mutent pour éviter les signatures. De plus, ils peuvent consommer des ressources système, ralentissant les machines.

En résumé, les antivirus restent essentiels mais ne suffisent plus seuls dans un paysage de menaces en constante évolution.

L’EDR : La Détection et Réponse Avancée sur les Endpoints

Face aux limites des antivirus, l’Endpoint Detection and Response (EDR) émerge comme une solution plus sophistiquée, axée sur la surveillance continue et la réponse rapide.

Définition et Détails Techniques

L’EDR est une plateforme de sécurité qui monitore en temps réel les endpoints – ordinateurs, serveurs, mobiles – pour détecter et répondre aux menaces avancées. Elle collecte des données télémétriques (logs, processus, réseaux) et utilise l’IA pour analyser les anomalies. Des outils comme CrowdStrike Falcon, SentinelOne ou Microsoft Defender for Endpoint en sont des exemples phares.

Évolution Historique

L’EDR est né au début des années 2010, en réaction aux attaques persistantes comme Stuxnet (2010), qui visait les systèmes nucléaires iraniens. Fondé par d’anciens experts de la NSA chez Carbon Black en 2011, le concept s’est popularisé avec la montée des APT. Dans les années 2020, l’intégration de l’apprentissage automatique et du cloud a permis une détection en temps réel. Aujourd’hui, l’EDR évolue vers l’XDR (Extended Detection and Response), étendant la surveillance au-delà des endpoints pour inclure réseaux et cloud.

Fonctionnement

L’EDR fonctionne en trois phases : détection, investigation et réponse. Il collecte des données massives sur les endpoints, comme les appels système ou les connexions réseau, et les analyse via des algorithmes d’IA pour identifier des patterns suspects – par exemple, une exfiltration de données inhabituelle.

En cas d’alerte, des outils automatisés permettent d’isoler l’endpoint, de tuer des processus malveillants ou de restaurer des fichiers. L’intégration avec des bases de threat intelligence globale renforce la précision.

Exemple : Si un fichier modifie le registre Windows de manière anormale, l’EDR déclenche une alerte, isole la machine du réseau et notifie l’équipe de sécurité pour une investigation approfondie.

Avantages et Limites

Les EDR offrent une visibilité en profondeur et une réponse rapide, idéaux pour les entreprises. Toutefois, ils requièrent une expertise pour gérer les faux positifs et peuvent être complexes à déployer.

Le MDR : La Sécurité Gérée par des Experts

Pour les organisations sans ressources internes dédiées, le Managed Detection and Response (MDR) propose une approche externalisée.

Définition et Détails Techniques

Le MDR est un service géré qui combine technologies comme l’EDR avec l’expertise humaine d’un Security Operations Center (SOC). Il assure une surveillance 24/7, la chasse aux menaces (threat hunting) et des réponses collaboratives. Des fournisseurs comme Red Canary ou eSentire dominent ce marché.

Évolution Historique

Apparu dans les années 2000 avec les premiers Managed Security Service Providers (MSSP), le MDR s’est développé pour les PME face aux coûts élevés d’un SOC interne. Dans les années 2010, il a intégré l’automatisation ; aujourd’hui, il se concentre sur la gestion des expositions et l’IA pour une proactivité accrue.

Fonctionnement

Le MDR surveille via des outils EDR/XDR, analyse les alertes avec des experts humains et répond en temps réel – containment, remediation. Le threat hunting manuel explore les menaces latentes.

Exemple : Détection d’une intrusion via un phishing, l’équipe MDR investigate, isole les comptes affectés et fournit un rapport détaillé.

Avantages et Limites

Avantages : Expertise externe scalable, sans besoin d’équipe interne.

Limites : Dépendance à un tiers et potentiels délais.

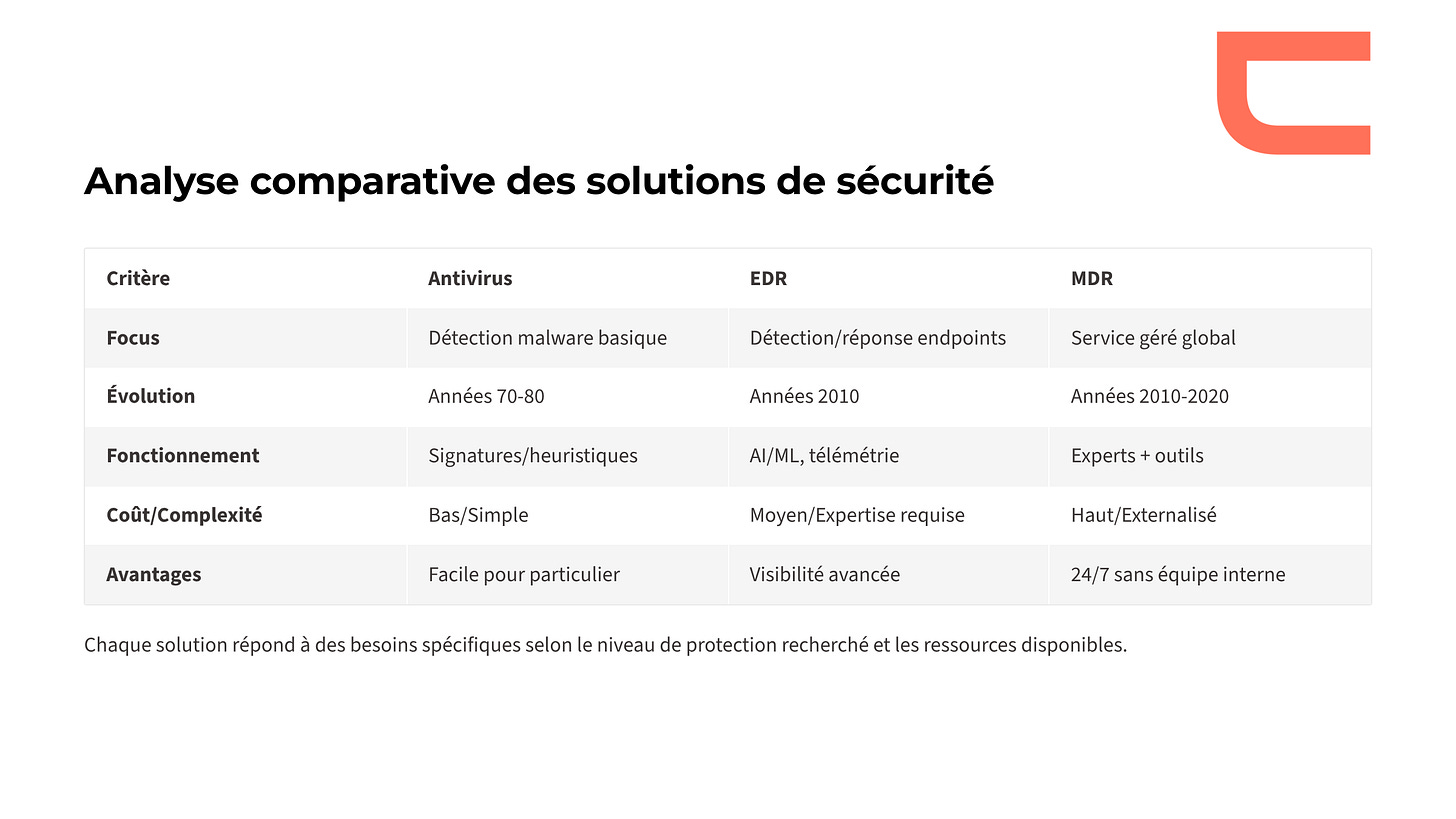

Comparaison : Antivirus vs. EDR vs. MDR

Pour choisir, comparons ces solutions :

Tendances Futures et Perspectives

L’avenir de la cybersécurité s’oriente vers l’intégration d’IA avancée, l’XDR pour une vue holistique et une focus sur la prévention des expositions. Les antivirus traditionnels pourraient disparaître d’ici 2025 au profit d’approches hybrides. Les défis incluent les menaces générées par IA, nécessitant plus d’automatisation.

Conclusion

Des antivirus pionniers aux MDR sophistiqués, la cybersécurité a parcouru un long chemin pour contrer des menaces toujours plus ingénieuses. Évaluez vos besoins : une protection basique ou une défense avancée ? Dans tous les cas, une approche multicouche est clé. Visitez Computis dès aujourd’hui pour en savoir plus et protégez votre avenir numérique !

Abonnez-vous à Computis sur notre Substack pour recevoir chaque semaine des insights exclusifs sur la tech, la cybersécurité et l’innovation. Ne ratez pas nos prochains articles – inscrivez-vous gratuitement dès maintenant !