ICES vs SEG : la bataille pour sécuriser vos emails dans le cloud

Comprendre les défenses modernes contre les cybermenaces

Bonjour à tous ! Bienvenue sur le blog Insights de computis.ch, où nous décortiquons les technologies complexes pour les rendre accessibles à tous. Aujourd’hui, on plonge dans le monde de la sécurité des emails. Imaginez : vous recevez un email qui semble venir de votre patron, demandant un virement urgent. C’est peut-être une arnaque ! L’article que nous analysons compare deux solutions clés : les Secure Email Gateways (SEG) et les Integrated Cloud Email Security (ICES). Je vais décomposer tout ça en français simple, étape par étape, comme si on discutait autour d’un café. Pas de jargon inutile – juste des explications claires pour que tout le monde, du débutant au pro, comprenne pourquoi ces outils sont essentiels en 2026.

Qu’est-ce qu’un Secure Email Gateway (SEG) ? Le gardien à l’entrée

Commençons par les bases. Un SEG, c’est comme un portier à l’entrée de votre immeuble : il vérifie tous les emails entrants et sortants avant qu’ils n’atteignent votre boîte mail. Il se place au “périmètre” de votre réseau, c’est-à-dire à la frontière. Comment ça marche ? Il utilise des signatures (comme des empreintes digitales de virus connus) et des réputations (par exemple, si un site web est déjà signalé comme malveillant). Résultat : il bloque les menaces évidentes, comme les malwares ou les liens phishing basiques, avant qu’ils n’arrivent sur votre serveur.

Mais attention, les SEG ont leurs limites. Ils ne voient pas les emails internes (ceux échangés entre collègues dans la même entreprise), sauf si on configure des règles spéciales. Et face à des attaques avancées, comme les “Business Email Compromise” (BEC) – ces emails qui imitent parfaitement un collègue sans virus dedans – ils patinent. Pourquoi ? Parce que ces attaques reposent sur de la manipulation psychologique, pas sur des payloads (charges malveillantes) connues. De plus, installer un SEG demande de changer les enregistrements MX (une sorte d’adresse postale pour les emails), ce qui peut causer des interruptions.

Exemple concret : Si un hacker envoie un email sans virus, juste avec un texte convaincant pour vous faire cliquer ou transférer de l’argent, le SEG pourrait le laisser passer. Et pour le nettoyer après ? C’est manuel et long, augmentant les risques.

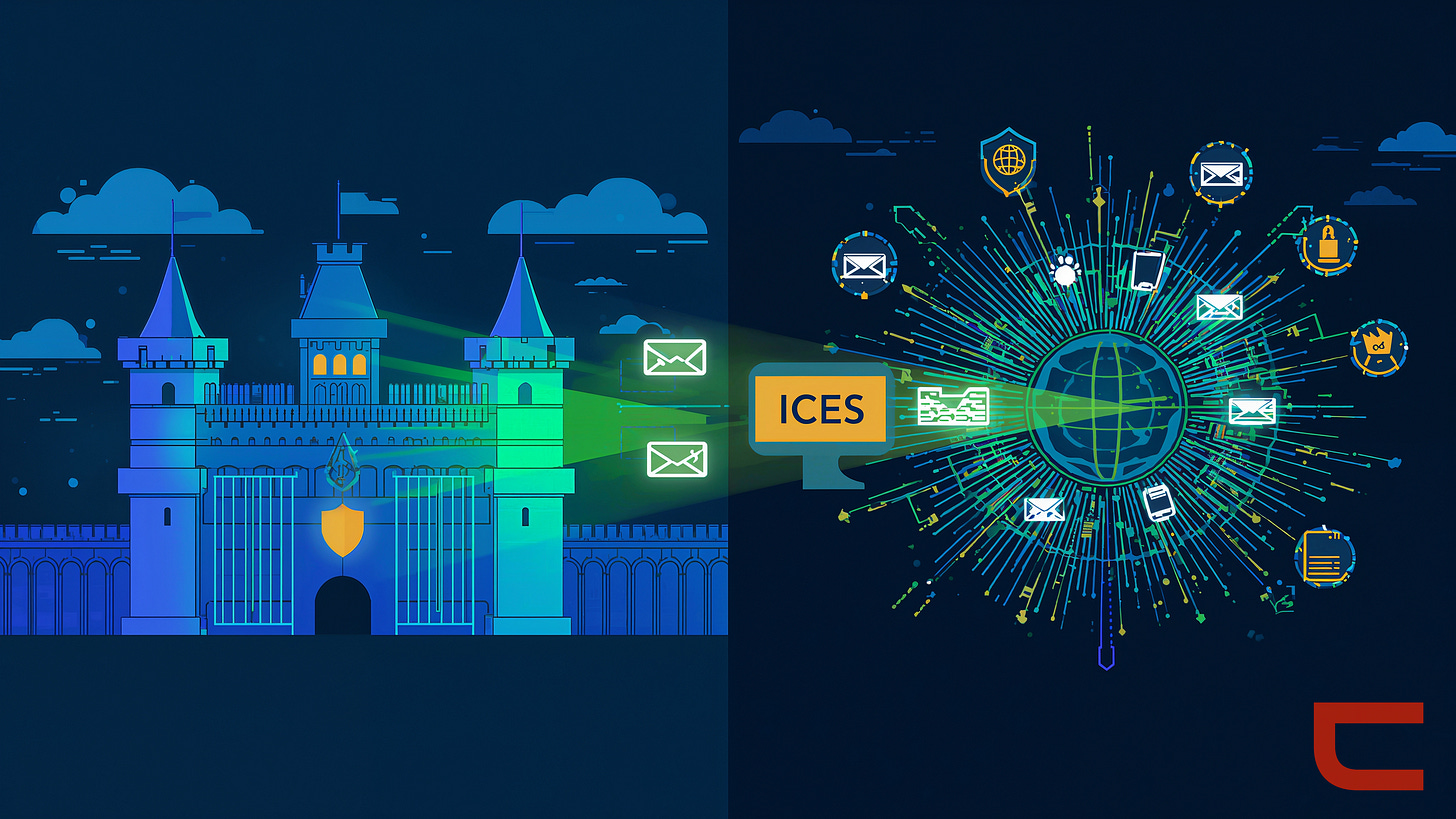

ICES : la sécurité intégrée dans le cloud, plus intelligente et agile

Passons maintenant à l’ICES, un terme inventé par Gartner en 2021. Pensez à l’ICES comme un détective high-tech qui vit directement dans votre environnement cloud, comme Microsoft 365. Au lieu de bloquer à l’entrée, il analyse les emails une fois qu’ils sont arrivés, via des API (des connexions simples et rapides).

Ce qui rend l’ICES génial ? Il utilise l’IA, l’apprentissage automatique, le traitement du langage naturel (NLP) et l’analyse comportementale. Ça veut dire qu’il repère les anomalies : un email qui n’a pas le style habituel de votre patron, ou une demande bizarre dans une conversation. Il protège contre les attaques sans payload, comme les BEC, les prises de contrôle de comptes (ATO) ou même les ransomwares. Bonus : il ajoute des bannières dynamiques dans l’email pour alerter l’utilisateur en temps réel, comme un petit rappel “Attention, ça sent le phishing !”.

Déploiement ? Facile comme bonjour : pas de changement MX, juste une connexion API en quelques minutes. Et contrairement aux SEG, l’ICES surveille aussi les emails internes, empêchant les hackers de se balader latéralement dans votre réseau.

D’après des données citées dans l’article, plus de 50 % des emails phishing passent à travers les SEG ou Microsoft 365 seuls. L’ICES comble ces trous en détectant ce qui est “anormal”, pas juste “connu comme mauvais”.

Pourquoi tant d’entreprises passent des SEG aux ICES ?

Le monde change ! Microsoft a boosté sa sécurité native dans 365, ce qui rend les SEG redondants pour beaucoup. Résultat : 80 % des organisations abandonnent leur SEG pour se concentrer sur Microsoft + ICES. Pourquoi ? Moins de duplication, plus d’efficacité contre les attaques évoluées (phishing ciblé, spear phishing). Les cybercriminels utilisent maintenant l’IA pour créer des emails ultra-personnalisés, et les SEG statiques ne suivent pas.

Mais on peut mixer les deux : utiliser un SEG pour le blocage initial et un ICES pour l’analyse fine. C’est une approche “en couches” pour une défense maximale. Cependant, pour les boîtes full-cloud, l’ICES seul suffit souvent, avec des économies à la clé.

Conclusion : vers une sécurité email plus intelligente et accessible

En résumé, les SEG sont des gardiens solides mais old-school, parfaits pour les menaces connues, tandis que les ICES sont les super-héros de l’IA, idéaux pour les attaques sournoises d’aujourd’hui. Avec l’évolution des cybermenaces, miser sur l’ICES semble être le choix malin pour protéger vos données sans compliquer la vie. Chez Computis, on croit que la sécurité doit être simple et efficace – pas une usine à gaz.

FAQ : vos questions courantes sur ICES vs SEG

Quelle est la différence principale ? Un SEG bloque les menaces connues à l’entrée via signatures, tandis qu’un ICES analyse en profondeur avec IA dans le cloud pour détecter les anomalies sociales.

Les ICES remplacent-ils complètement les SEG ? Pas toujours ; beaucoup les combinent, mais pour les environnements cloud comme Microsoft 365, l’ICES suffit souvent et évite les redondances.

Est-ce compliqué à installer ? Les SEG demandent des changements techniques risqués, les ICES se connectent en minutes sans downtime.

Protègent-ils contre les emails internes ? Les SEG non (sauf config spéciale), les ICES oui, en surveillant tout le trafic.

Pourquoi choisir l’un ou l’autre ? Si vous gérez des archives ou du journaling, gardez un SEG. Sinon, optez pour ICES pour une protection avancée et facile.

Appel à l’action

Prêt à booster la sécurité de vos emails ? Contactez-nous chez Computis via le site web computis.ch ou via notre formulaire de contact pour un audit de votre setup email. Ou abonnez-vous à notre newsletter pour plus d’insights pédagogiques sur la cybersécurité. Partagez cet article si ça vous a aidé, et dites-nous en commentaires : utilisez-vous déjà un ICES ?