Défenses cyber et réponse aux menaces : comment SwissForts protège vos actifs dans un monde hybride

Découvrez les services innovants de SwissForts pour anticiper et contrer les cybermenaces, avec un focus sur le zero-trust et des outils pratiques pour sécuriser votre environnement hybride en 2025.

Imaginez ceci : en 2025, plus de 3,4 milliards d'emails de phishing sont envoyés chaque jour, et les attaques par SMS ont augmenté de 250 % en un an seulement. Dans ce paysage cybernétique impitoyable, où les menaces évoluent plus vite que les défenses traditionnelles – avec le phishing souvent désigné comme la menace numéro un, boostée par l'IA et des tactiques de deepfake – SwissForts émerge comme un rempart inébranlable pour les infrastructures critiques. Spécialisée dans la protection des actifs numériques, cette entreprise suisse offre une suite complète de services, allant de l'évaluation initiale des risques à l'innovation propulsée par l'IA. Mais pourquoi est-ce crucial aujourd'hui ? Parce que les environnements hybrides – mélangeant cloud, on-premise et travail distant – multiplient les vulnérabilités, rendant les réseaux non sécurisés et le phishing des armes de choix pour les cybercriminels. Dans cet article, nous plongerons dans les niveaux de service de SwissForts, avec un accent sur leur monitoring 24/7 et leur réponse rapide aux incidents. Nous aborderons les défis cyber en mode hybride, l'approche zero-trust comme solution pivot, et nous partagerons des outils engageants comme une checklist pratique et une histoire réelle anonymisée. Prêts à fortifier vos défenses ? Allons-y !

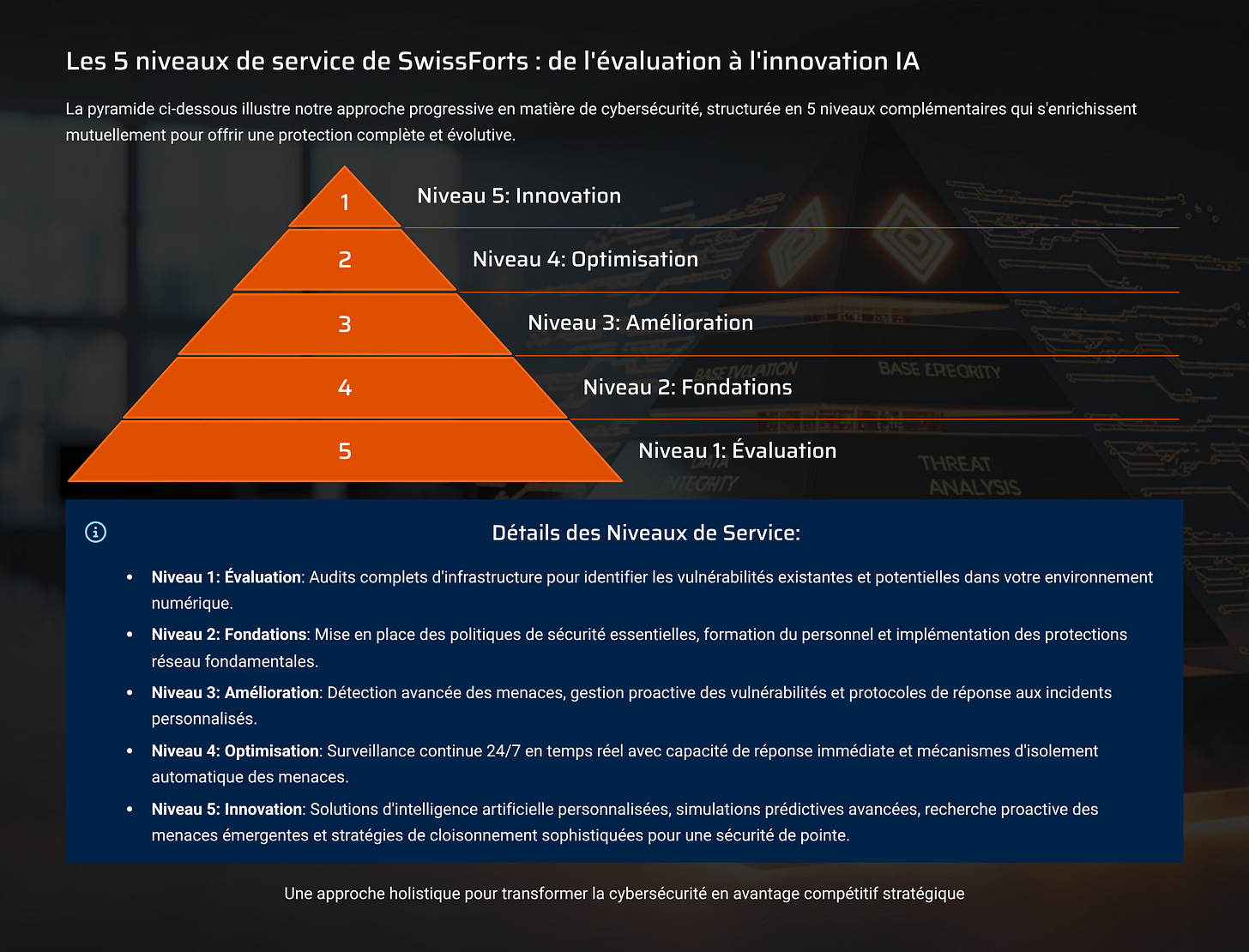

Les Niveaux de Service de SwissForts – de l'évaluation à l'innovation IA

SwissForts ne se contente pas de réagir aux menaces ; elle les anticipe. Leur gamme de services est structurée en cinq niveaux précis, conçus pour accompagner les entreprises de bout en bout dans leur stratégie de cybersécurité. Tout commence par le Niveau 1 : Évaluation, où des audits complets identifient les vulnérabilités cachées dans vos systèmes, en utilisant des outils avancés pour scanner les faiblesses potentielles et produire une feuille de route détaillée. Le Niveau 2 : Fondations pose les bases avec des politiques de sécurité, de la formation à la sensibilisation et une sécurité réseau de base.

Ensuite, le Niveau 3 : Amélioration introduit une détection avancée des menaces, une gestion des vulnérabilités et une réponse aux incidents. Le cœur de leur offre réside au Niveau 4 : Optimisation, avec un monitoring 24/7 qui surveille en temps réel vos réseaux, détectant les anomalies avec une précision chirurgicale – imaginez une équipe d'experts virtuels veillant sur vos données jour et nuit, alertés par des algorithmes qui analysent des milliards de logs par seconde. Et quand une menace est détectée, la réponse est rapide : des protocoles d'isolement automatique et des interventions humaines expertes minimisent les dommages en minutes, pas en heures.

Enfin, le Niveau 5 : Innovation propulse les avancées technologiques plus loin avec des solutions IA personnalisées, comme des simulations prédictives qui testent vos défenses contre des scénarios futurs, la recherche proactive des menaces, le cloisonnement et des règles d'utilisation de l'IA pour une protection maximale. Cette approche holistique n'est pas seulement réactive ; elle transforme la cybersécurité en un avantage compétitif, particulièrement dans les environnements hybrides où les frontières entre le physique et le digital s'estompent.

Les défis cyber en environnements hybrides

Dans un monde où le travail hybride est la norme – avec des employés connectés depuis des cafés, des bureaux ou des clouds publics – les défis cyber se multiplient comme des virus mutants. Les réseaux non sécurisés sont le talon d'Achille : un Wi-Fi public non protégé peut ouvrir la porte à des intrusions massives, exposant des données sensibles à des hackers opportunistes. Mais le vrai fléau de 2025 ? Le phishing, désigné comme la menace numéro un par de nombreux experts, avec des attaques boostées par l'IA qui imitent parfaitement des emails légitimes ou des SMS frauduleux, entraînant une hausse alarmante des fraudes.

Pourquoi est-ce pire en hybride ? L'isolation des travailleurs distants amplifie les risques d'erreurs humaines : un clic imprudent sur un lien malveillant, et c'est toute l'entreprise qui est compromise. Ajoutez à cela les accès non contrôlés – des employés utilisant des appareils personnels sans VPN – et vous avez une recette pour le désastre. Votre équipe hybride est-elle vraiment protégée contre un phishing évolué qui utilise l'IA pour personnaliser les attaques ? Ces défis ne sont pas théoriques ; ils coûtent des milliards aux entreprises chaque année, soulignant l'urgence d'une défense proactive.

L'Approche Zero-Trust – vérification continue et Least Privilege

Face à ces défis, l'approche zero-trust émerge comme un pilier incontournable. Oubliez la confiance aveugle : zero-trust impose une vérification continue de chaque accès, session par session, et applique le principe du least privilege, où les utilisateurs n'ont que les droits minimaux nécessaires. Adaptée aux environnements hybrides, cette méthode s'aligne sur les guidelines NIST, incluant une focus sur la protection des ressources plutôt que des périmètres réseaux, et adressant les tendances comme les utilisateurs distants, BYOD et assets cloud.

SwissForts intègre zero-trust dans tous ses services, offrant une sécurité granulaire qui vérifie l'identité, le contexte et le comportement en temps réel – via le cloisonnement au Niveau 5 et la gestion des accès. Par exemple, le hacking éthique – ou tests de pénétration – est un outil clé : des experts simulent des attaques pour identifier et patcher les vulnérabilités avant que les vrais hackers ne les exploitent. C'est comme un entraînement militaire pour vos systèmes : dur, mais essentiel pour survivre.

Checklist : 5 Étapes pour Implémenter Zero-Trust en Hybride

Prêt à passer à l'action ? Voici une checklist pratique pour démarrer, inspirée des principes NIST :

Évaluez votre infrastructure actuelle : Identifiez tous les assets hybrides (cloud, on-premise, devices distants) et mappez les flux de données.

Adoptez la vérification continue : Implémentez MFA (Multi-Factor Authentication) et des outils pour valider chaque accès en temps réel.

Appliquez le least privilege : Définissez des rôles granulaires, en limitant les permissions basées sur le besoin immédiat.

Intégrez l'IA pour la détection : Utilisez des solutions comme celles de SwissForts pour analyser les anomalies et prédire les menaces.

Testez via ethical hacking : Effectuez des simulations régulières et ajustez vos policies en fonction des résultats.

Histoire réelle anonymisée d'une réponse à Incident

Laissez-moi vous raconter une histoire vraie, anonymisée pour protéger l'identité de l'entreprise concernée, inspirée de cas réels en 2025. Une PME hybride, avec des équipes dispersées entre bureaux et télétravail, reçoit un email phishing sophistiqué imitant leur PDG – une attaque AI-powered typique de l'année, visant à voler des credentials sensibles. Le lien frauduleux menace de compromettre l'ensemble du réseau. Heureusement, SwissForts est aux commandes : leur monitoring 24/7 détecte l'anomalie en quelques secondes – un pic inhabituel d'accès depuis un IP suspect. Immédiatement, le système isole le compte compromis, bloquant l'intrusion avant qu'elle ne s'étende. Une équipe d'intervention rapide analyse l'incident, utilise du hacking éthique pour retracer la vulnérabilité (un mot de passe faible recyclé), et renforce les défenses avec des policies zero-trust. Résultat ? Une perte de données évitée, estimée à plusieurs millions de francs. Cette réponse fulgurante n'a pas seulement sauvé l'entreprise ; elle a transformé une crise en opportunité d'apprentissage. La leçon ? Dans le cyber, la rapidité sauve des fortunes.

Conclusion

En résumé, SwissForts rend le zero-trust non seulement pertinent mais indispensable en 2025, en s'alignant sur les implémentations NIST pour anticiper les menaces dans les environnements hybrides. De l'évaluation IA à la réponse rapide, leurs services offrent une protection complète contre les réseaux non sécurisés et le phishing omniprésent.

Prêt à fortifier vos défenses cyber et anticiper les menaces dans un monde hybride et connecté ? Ne laissez pas votre entreprise vulnérable – Découvrez comment Computis, via son département SwissForts, peut transformer votre sécurité IT, en synergie avec SwissFarms (hébergement cloud privé) et SwissFi (réseaux WiFi sécurisés) pour une protection globale et agile. Abonnez-vous à cette newsletter pour plus de tips cyber exclusifs et d'insights sur mesure, et contactez Computis dès aujourd'hui pour une évaluation avec SwissForts !

Comment protégez-vous vos données contre le phishing et les réseaux vulnérables ? Partagez en commentaires – et restez vigilant en vous abonnant pour plus d'histoires, analyses et conseils pour renforcer vos infrastructures avec Computis et ses départements spécialisés !